长毛象站长联谊会

长毛象UI小改动:稍稍增大 emoji 大小 patch

https://gist.github.com/snullp/bbdfccddceacc92e46205f491a83b116

将所有emoji增大了4px避免某些较复杂的表情包看着费眼。同时保留了长毛象原版emoji的大小关系(嘟文详情、嘟文列表和用户名里的emoji大小都跟随文字有所差异)

最近上游这种乱七八糟式的安全更新,基本就是逼大家不要魔改。或者说,魔改版本制造的大量tech debt和merge conflict需要专人维护紧跟上游,一旦脱离主线一段时间需要紧急更新的时候几乎不可能在不制造新的tech debt地情况下cherry-pick。

工业界当然都是采用后一种方案。不过有多少站长有能力做到呢?

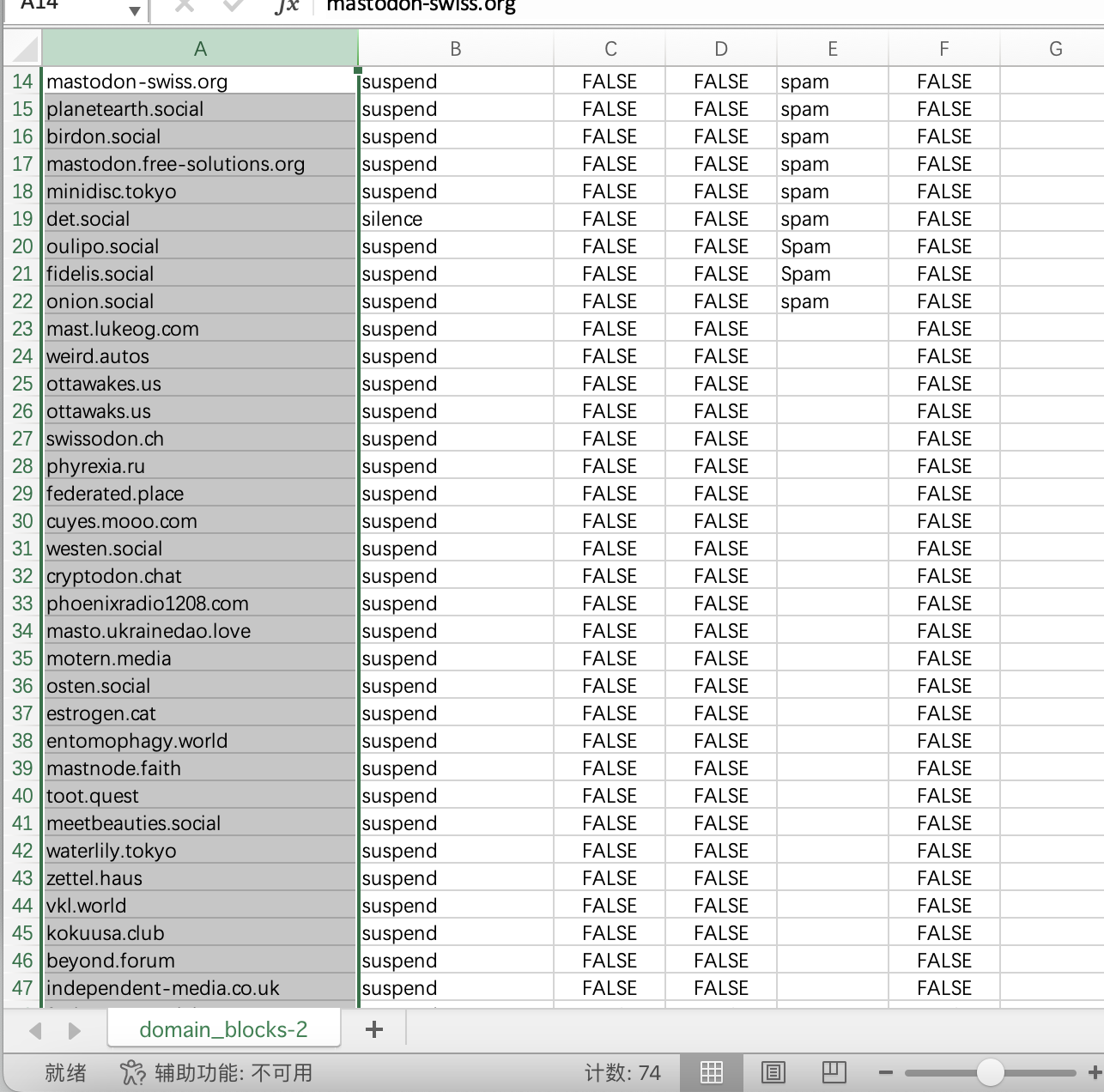

spam所在的实例一直在增加。

我来开个帖子,请大家遇到新增的spam实例时就回复到这个帖子下面,方便所有人处理。

下面是目前的实例列表:

m.mxin.moedw.n1l.devmisskey.kuromame048.netcunnyborea.topdw.n1l.devminidisc.tokyosocial.cutefunny.netpiaille.fr

#长毛象站长联谊会麻了,又是一个紧急安全更新!https://github.com/mastodon/mastodon/releases/tag/v4.2.6

本站已经更新到v4.2.6。各位站长抓紧时间!

发个老本行知识:Mastodon套Cloudflare后用户IP变成CF IP的解决方案:

将nginx反代配置中的2处:

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

替换为

proxy_pass_request_headers on;

原理:CF会把客户正确的IP放在这两个header里。不需要nginx再添油加醋。

有人试过用storj做长毛象对象存储的吗?价格还行:

$0.004/GB/月存储 + $0.007/GB/月egress,目前看本站egress大概是存储的1/10,换算过来总开销不到$0.005/GB/月。

希奇!发布2024年9月 #运营白皮书:

希奇!平台:

目前希奇!除了长毛象主站,还附属有博客平台 https://write.c7.io ,和试运行网盘 https://drive.c7.io 。

额外的站点特色详见 https://c7.io/about

希奇!运营技术情况:

* 服务器基本配置:Dell 独立服务器,56 cores 256GB memory

* 服务器托管:LV Fiberhub机房,1Gbps网络

* 存储:Optane cached ZFS RaidZ2

* 数据备份:每20分钟snapshot,每日异地备份。

希奇!运营资金情况:

* 服务器托管、带宽:$101/m

* 服务器硬件更新:$200/yr

* 域名费用:$40/yr

* CDN + DDoS 防火墙(cloudflare):$0 for now

* Antispam(Cleantalk):$12/yr

@snullp 承诺每月支付站点运营费用。此外也欢迎捐款支持本站https://liberapay.com/sNullp/ 。

希奇!运营承诺:

希奇!承诺运营至一年后,亦即2025年9月。半年后再次发布的白皮书会更新本承诺。

下一次的白皮书明年3月见哟!

Mastodon 4.3 修改嘟文最大字数和投票选项数

Increasing or Modifying Character Limits and Poll Options in Mastodon 4.3 - IT Notes

https://it-notes.dragas.net/2024/10/09/2024-modifying-limits-in-mastodon-4-3/

长毛象公开了一个严重程度为High的安全漏洞,并已经在最新版本中修复。

https://github.com/mastodon/mastodon/security/advisories/GHSA-xfrj-c749-jxxq

这个漏洞可以被用来发现长毛象服务器本地网络的其他服务,可能会泄露服务器所有者的隐私或其它非公开信息。希望各位站长尽快升级。

临时搓的Mastodon对抗SPAM批量处理脚本:

1. 从用户的举报里自动甄别、封禁外站的spam用户并Limit被入侵的外站实例。

https://gist.github.com/o3o-ca/ef4dd0f68aa0f5706b0eb8cc396028e8

Colab notebook版本(save到Google Drive,站长无需在本地配置Python环境就能在浏览器里跑):

https://colab.research.google.com/drive/1C8jFuFZybYIVnCPHBf1CYPqSE-B5CgCO?usp=sharing

2. 从Mastodon数据库里找出可能的spammers并批量封禁:

https://colab.research.google.com/drive/14bWBtlUPG9c5n_bMymp5iMlf5Wmz8a-p?usp=sharing

搭建fedi站点低成本选择

服务器:

VPS

leaseweb的VPS 4核6G内穿100G固态硬盘 价格在3-5$,因为不接受个人用户,所以只能从分销来买

seedbox

比较大些的站点可以买seedbox这类物理服务器,因为都是用了N年的硬件,所以在比较高的配置下价格也相当便宜,8核16G内存几T机械硬盘到几十核几十G内存几十T机械硬盘都有几十$内的价格,就是要做好备份机制,想要提供还不错的可用性就要做不止一台的冗余了

服务器上成本最高的大概要算存储了,本站用户和外部站点缓存的图片视频很容易日积月累下来占用相当高的硬盘空间,不定期删除缓存的站外媒体资源就只会越来越大,毕竟一个用户连续10年发的文本内容,可能还没有几张大点的图片或一个视频占用空间大

站点程序选择

一些轻量级的,资源消耗低的服务端实现,比如gotosocial之类的,但和大多数站点使用的mastodon相比功能上也会有不兼容的地方

一些没法低成本的地方:

服务器的运维

就像家务一样耗费心神,服务器系统的监控,故障处理恢复,程序漏洞打补丁版本升级等等,是永远不会有结束的工作,也是没有严格下班时间的区分

站点运营管理

站点要管理spam,处理站内外的举报投诉,维护社区氛围,天然就是一个或几个管理者对所有成员,越大的站点要应对的就越多,所以也会遇到类似面对“秋天的第一杯奶茶”的店员处理已经打印了十几米的小票那样的爆单,相比简单的经济问题,这些才是成本最高难以量化的地方

gup.pe 这个和 ovo.st 类似的群组站已经挂了,然后原地重建了一个 a.gup.pe。但还是有很多人@老地址的群组,让各种实例都尝试去fetch浪费资源。

更大的问题是因为gup.pe已经凉透了后台甚至都不认为这是个Fedi站,也就不能封禁。是个问题。

关于长毛象的sidekiq(长毛象使用的event queue)的两个小tip:

默认配置下sidekiq可能会报大量"Too many open files"错误。这是因为长毛象官方默认只给sidekiq开了1024个NOLIMIT,很容易超。

在sidekiq对应的systemd文件中加入LimitNOFILE=65536即可解决。这个文件大部分情况下位于/etc/systemd/system/mastodon-sidekiq.service

有趣的是长毛象的streaming服务已经有这行配置。

此外,对于较大实例,sidekiq处理速度跟不上的话,可以开多个sidekiq worker线程来处理不同的队列增加性能:https://docs.joinmastodon.org/admin/scaling/#sidekiq

前提是实例所在的服务器有足够的CPU资源。